ClamAV - open source antivirus. Koristi se za otkrivanje virusa, zlonamjernog softvera i zlonamjernog softvera. Koristi se uglavnom na Linux platformi za provjeru korisničkih direktorija dostupnih putem ftp, sambe, direktorija web stranica ili pisama na poštanskim poslužiteljima kao agent MTA.

U ovom ćemo članku razmotriti instalaciju i konfiguraciju ClamAV na poslužitelju koji pokreće CentOS.

sadržaj:

- Instaliranje ClamAV antivirusa na CentOS

- Osnovna konfiguracija ClamAV antivirusa na CentOS-u

- Skenirajte datoteke pomoću ClamAV antivirusa

Instaliranje ClamAV antivirusa na CentOS

ClamAV nije dostupno u osnovnom Linux spremištu, pa vam je za njegovo instaliranje na poslužitelj potrebno EPEL spremište:

# yum instalirajte epel-release -y

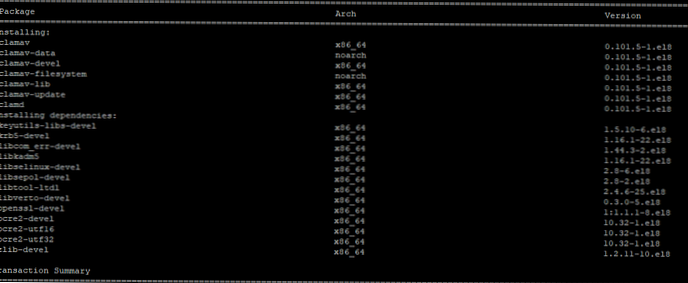

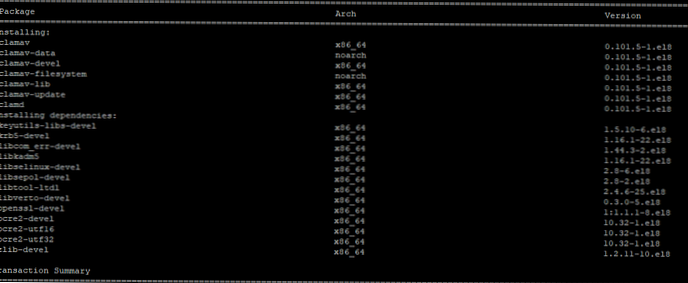

Nakon što instalirate spremište, možete nastaviti s instaliranjem svih potrebnih paketa za ClamAV. Da biste instalirali, upotrijebite yum upravitelj paketa (ili dnf na CentOS 8):

# yum - instalirate clamav-server clamav-data clamav-update clamav-datotečni sustav clamav clamav-scanner-systemd clamav-devel clamav-lib clamav-server-systemd

Osnovna konfiguracija ClamAV antivirusa na CentOS-u

Da biste konfigurirali vlastitu konfiguraciju ClamAV antivirusa, morate izbrisati zadanu konfiguraciju u datoteci /etc/clam.d/scan.conf.

# sed -i -e "s / ^ Primjer / # Primjer /" /etc/clamd.d/scan.conf

Nakon toga, krenimo na samu postavku. Otvorite konfiguracijsku datoteku:

# nano /etc/clamd.d/scan.conf

I komentirajte sljedeći redak:

LocalSocket /run/clamd.scan/clamd.sock

Možete i komentirati željene postavke postavki. Na primjer, omogućite evidentiranje ili konfigurirajte najveći broj veza.

Konfiguracijska datoteka /etc/clamd.d/scan.conf sadrži prilično detaljan komentar svih postavki i svaki je red u njoj opisan.

Da biste ažurirali baze podataka o antivirusnom potpisu za ClamAV, morate omogućiti alat Freshclam. Napravite sigurnosnu kopiju konfiguracijske datoteke:

# cp /etc/freshclam.conf /etc/freshclam.conf.bak

Nakon toga pokrenite naredbu:

# sed -i -e "s / ^ Primjer / # Primjer /" /etc/freshclam.conf

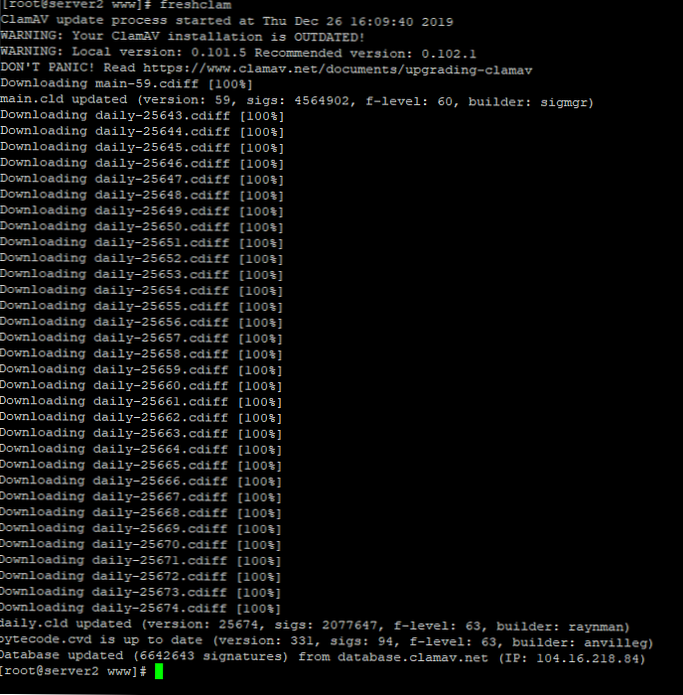

I započnite ažuriranje antivirusne baze podataka:

# freshclam

Tijekom postupka ažuriranja mogu se pojaviti pogreške koje neke nadogradnje ne mogu preuzeti. Freshclam će automatski odabrati pravo ogledalo za uspješno preuzimanje..

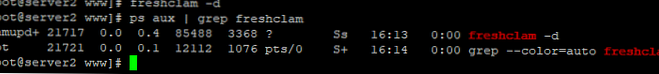

Da bi freshclam automatski provjerio ažuriranja, možete ga pokrenuti s parametrom -d:

# freshclam -d - stoga će se svaka 2 sata provoditi provjera ažuriranja.

Radi praktičnosti stvorite datoteku usluge za freshclam:

# nano /usr/lib/systemd/system/freshclam.service

I dodajte sadržaj:

[Jedinica] Opis = freshclam After = network.target [Service] Type = forking ExecStart = / usr / bin / freshclam -d -c 4 Restart = on-fail PrivateTmp = true RestartSec = 10sec [Install] WantedBy = multi-user. meta

Ponovno pokrenite systemd daemon:

# systemctl ponovno učitavanje demona

Tada možete pokrenuti i dodati našu uslugu pokretanju:

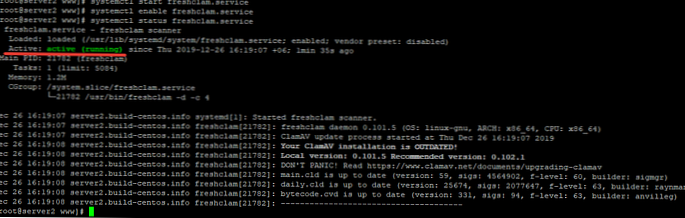

# systemctl start freshclam.service

# systemctl omogućuju freshclam.service

# systemctl status freshclam.service

Slično kao i za uslugu za freshclam, stvorite sebi uslugu ClamAV. Konfiguracijska datoteka već postoji, ali morate promijeniti njeno ime:

# mv /usr/lib/systemd/system/clamd\@.service /usr/lib/systemd/system/clamd.service

Radi praktičnosti smo uklonili \ @.

Također, promijenite konfiguraciju ove datoteke:

[Jedinica] Opis = clamd skener daemon Nakon = syslog.target nss-lookup.target network.target [Service] Type = forking ExecStart = / usr / sbin / clamd -c /etc/clamd.d/scan.conf # Učitaj ponovo baza podataka ExecReload = / bin / kill -USR2 $ MAINPID Restart = on-fail TimeoutStartSec = 420 [Instalacija] WantedBy = multi -user.target

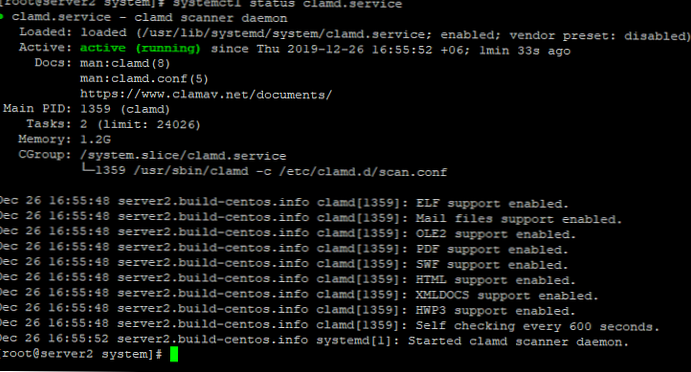

A možete pokrenuti antivirusnu uslugu i dodati je u pokretanje:

# systemctl start clamd.service

# systemctl omogućuju clamd.service

Skenirajte datoteke pomoću ClamAV antivirusa

Nakon dovršetka postavki antivirusne usluge, možete provjeriti u bilo kojem direktoriju poslužitelja viruse (način rada skenera). Za ručno pokretanje skeniranja navedenog direktorija na viruse, koristite naredbu:

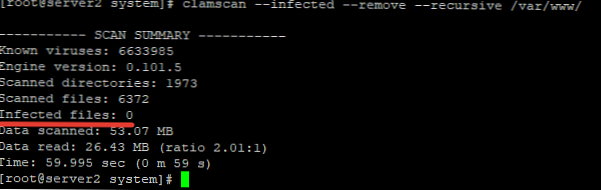

# clamscan - zarazno --remove --recursive / var / www /

Pomoću ovih postavki antivirus će odmah izbrisati zaražene datoteke. Ako želite premjestiti sumnjive datoteke u zaseban direktorij, pokrenite skeniranje s parametrom -potez:

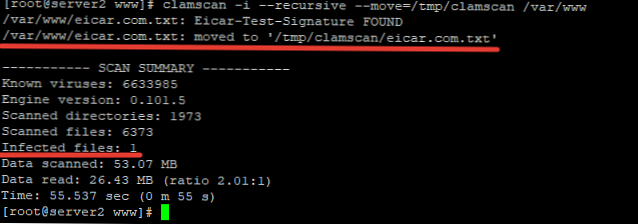

# clamscan - inficirano - rekurzivno --move = / tmp / clamscan / var / www

Ova naredba će provjeriti navedenu mapu sa svim prilozima na viruse i premjestiti sumnjive datoteke u direktorij / tmp / clamscan.

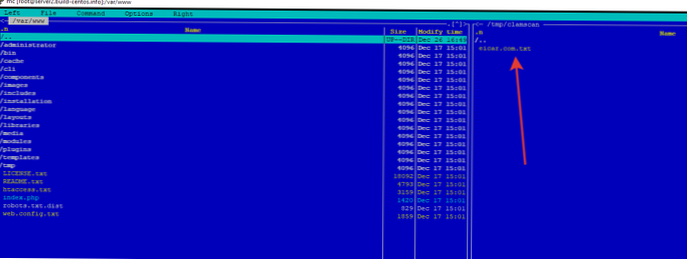

Kao što vidite, zaražena datoteka je premještena u navedeni direktorij:

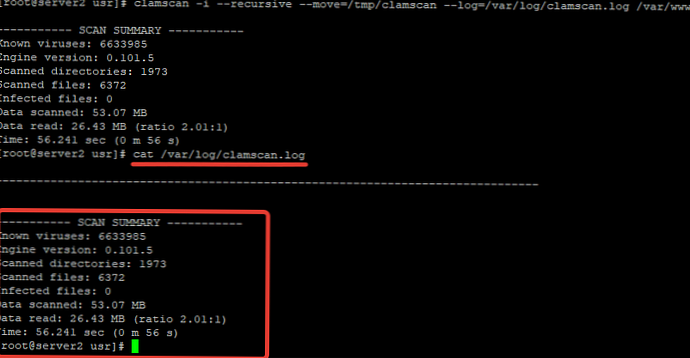

Možete dodati i parametar -log = / var / log / clamscan.log, tako da se podaci o skeniranju zapisuju u navedeni zapisnik

Ako želite isključiti neki direktorij iz skeniranja, koristite parametar -isključuje-dir:

# clamscan -i - rekurzivno --move = / tmp / clamscan --log = / var / log / clamscan.log --exclude-dir = "/ var / www / administrator" / var / www

Za redovitu provjeru virusa, možete konfigurirati zadatak u cron, s potrebnim parametrima.

Postoji grafička ljuska za ClamAV antivirus - tako se zove ClamTk.