U ovom ćemo članku pokazati kako implementirati i rasporediti usluge upravljanja pravom Active Directory-a (ADRMS) temeljene na Windows Server 2012 R2 u maloj i srednjoj organizaciji za zaštitu sadržaja..

Prije svega, ukratko se prisjetite što je AD RMS i zašto je potreban. ured Usluge upravljanja pravom Active Directory-a - Jedna od standardnih uloga za Windows Server koja omogućava zaštitu korisničkih podataka od neovlaštene uporabe. Zaštita podataka ostvaruje se šifriranjem i potpisivanjem dokumenata, a vlasnik dokumenta ili datoteke može sam odrediti koji korisnici mogu otvoriti, uređivati, ispisati, slati i obavljati druge operacije sa zaštićenim podacima. Morate shvatiti da je zaštita dokumenata pomoću ADRMS-a moguća samo u aplikacijama razvijenim na umu s ovom uslugom (programi s omogućenom AD RMS). Zahvaljujući AD RMS-u možete zaštititi osjetljive podatke unutar i izvan korporacijske mreže..

Nekoliko važnih zahtjeva koje treba uzeti u obzir pri planiranju i implementaciji AD RMS rješenja su:

- Preporučljivo je koristiti namjenski AD RMS poslužitelj. Ne preporučuje se kombiniranje uloge AD RMS s ulogom kontrolera domene, poslužitelja razmjene, poslužitelja SharePoint ili certifikata (CA)

- Korisnici AD-a moraju imati popunjen atribut e-pošte

- Na računalima korisnika RMS-a poslužitelj mora biti dodan u zonu IE Trusted Sites. Najlakši način za to je kroz grupnu politiku..

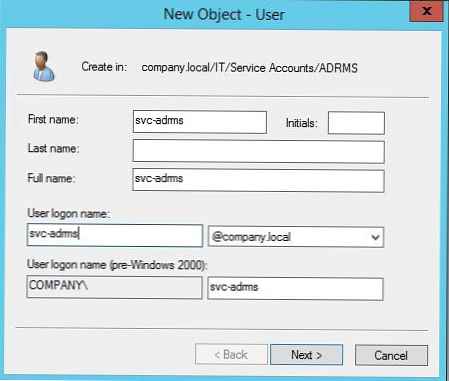

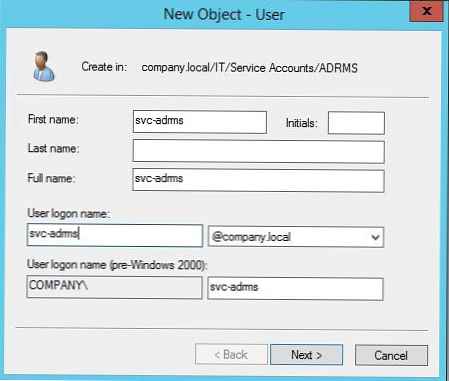

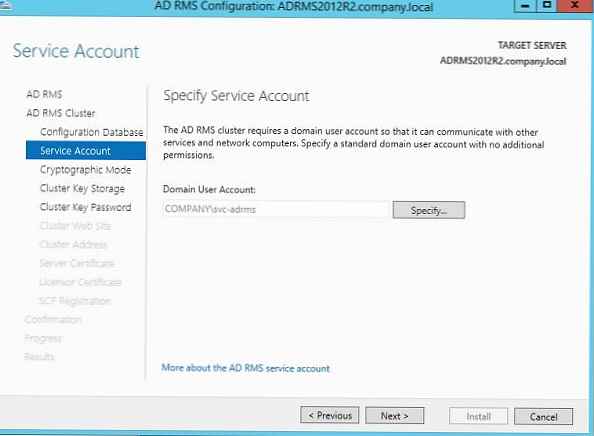

Prije nego što započnete izravno uvođenje ADRMS-a, morate dovršiti niz pripremnih koraka. Prije svega, u Active Directoryu morate stvoriti zaseban račun usluge za ADRMS s neograničenom zaporkom, na primjer, s imenom svc-adrms (za ADRMS možete stvoriti poseban upravljani AD račun - poput gMSA).

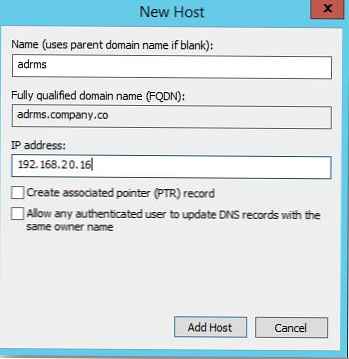

U DNS zoni stvorite zaseban zapis resursa koji upućuje na AD RMS poslužitelj. Recimo da mu je ime - adrms.

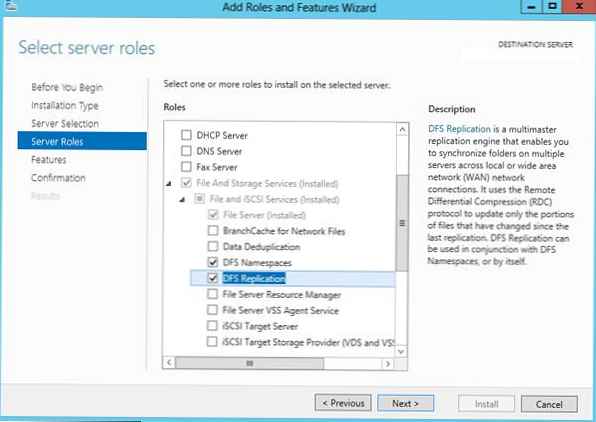

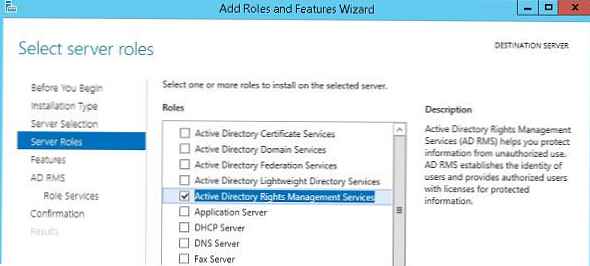

Počinjemo instalirati ulogu ADRMS na poslužitelj koji pokreće Windows Server 2012 R2. Otvorite konzolu Serve Manager i instalirajte ulogu Usluga upravljanja pravima Active Directory-a (ovdje je sve jednostavno - samo prihvatite zadane postavke i ovisnosti).

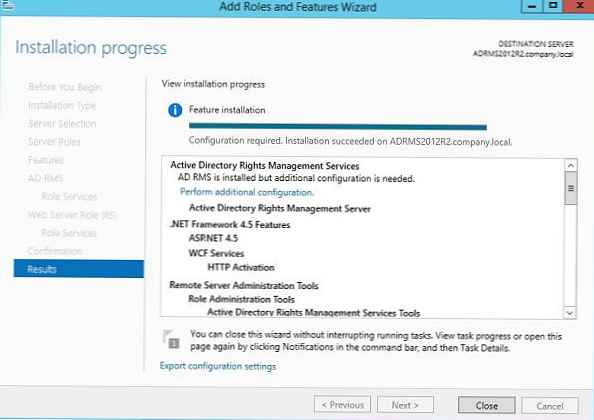

Nakon što je instalacija ADRMS uloge i pridruženih uloga i funkcija dovršena, kliknite na vezu za ulazak u način konfiguracije ADRMS uloge. Izvršite dodatnu konfiguraciju.

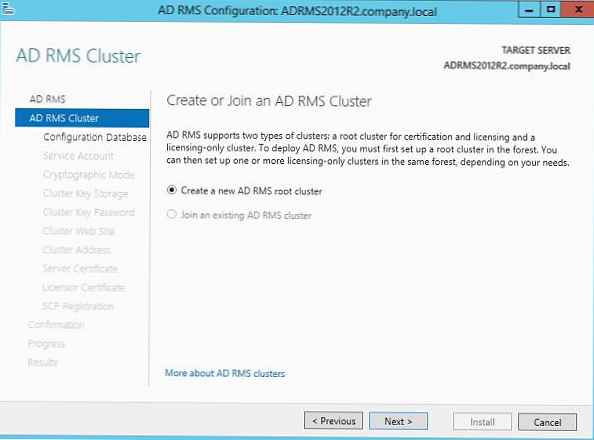

U čarobnjaku za postavljanje odaberite da kreiramo novi korijenski klaster AD RMS (Stvorite novi korijenski klaster AD RMS).

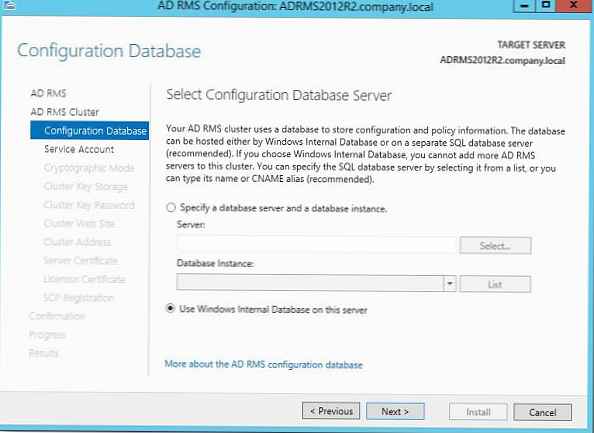

Kao RMS baza podataka koristit ćemo internu bazu podataka Windows (Koristite Windows Internal Database na ovom poslužitelju).

vijeće. Pročitajte više o WID-u. U proizvodnom okruženju preporučuje se korištenje host zasebne instancije Microsoft SQL Server za host RMS baze podataka. To je zbog činjenice da unutarnja baza podataka Windows ne podržava udaljene veze, što znači da takva AD RMS arhitektura neće biti skalabilna.

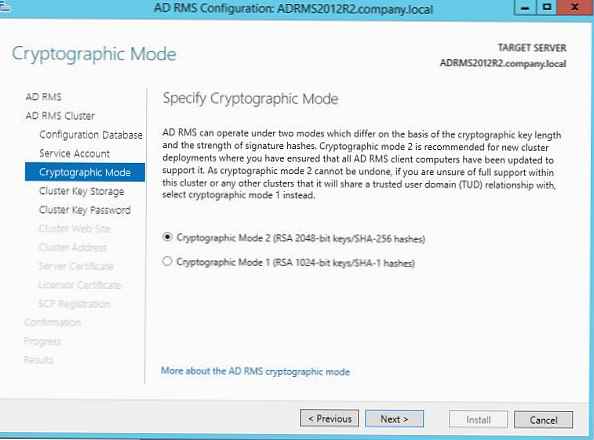

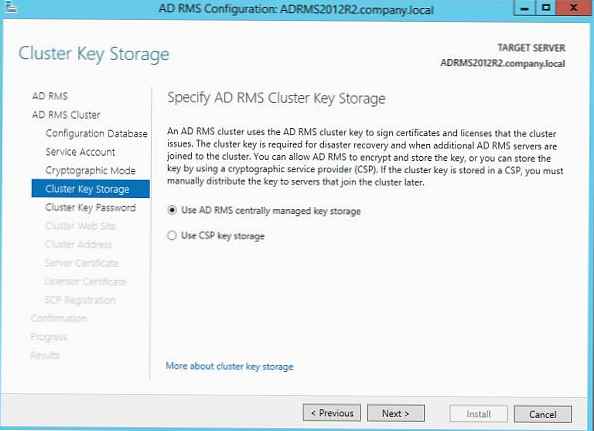

Zatim ukazujemo na prethodno stvoreni račun usluge (svc-adrms), korišteni kriptografski algoritam, način spremanja RMS klaster ključa i njegovu lozinku.

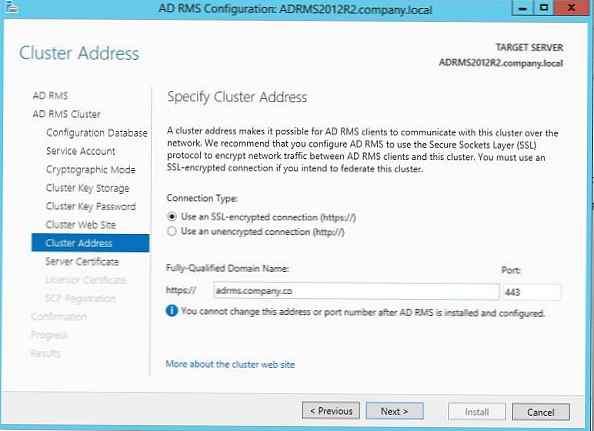

Ostaje postaviti web adresu AD RMS klastera kojoj će pristupiti RMS klijenti (preporučuje se korištenje sigurne SSL veze).

Ne zatvarajte čarobnjaka za konfiguraciju AD RMS-a!

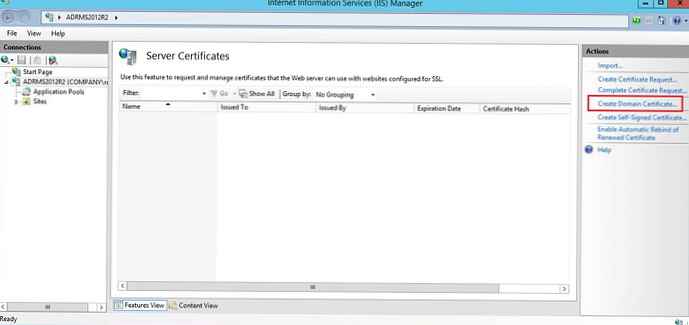

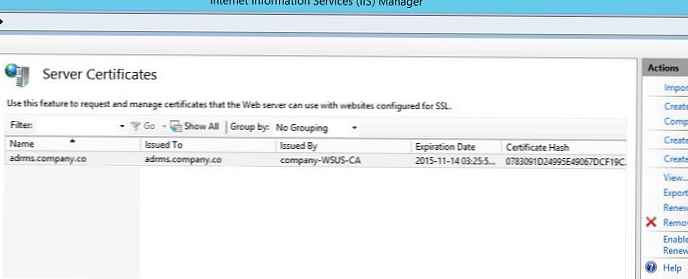

Sljedeći je korak instalacija SSL certifikata na web lokaciji IIS. Certifikat se može samopotpisati (ubuduće će mu trebati dodati povjerenje svim klijentima) ili ga izdati korporativno / vanjsko tijelo za ovjeravanje (CA). Stvorit ćemo certifikat pomoću postojećeg korporativnog CA. Da biste to učinili, otvorite konzolu IIS upravitelja (inetmgr) i idite na odjeljak Potvrde poslužitelja. U desnom stupcu kliknite vezu. Izradite potvrdu o domeni (stvorite potvrdu o domeni).

Generirajte novi certifikat pomoću čarobnjaka i vežite ga na IIS poslužitelju.

Vratite se na prozor konfiguracije uloge AD RMS i odaberite potvrdu koju namjeravate koristiti za šifriranje AD RMS prometa.

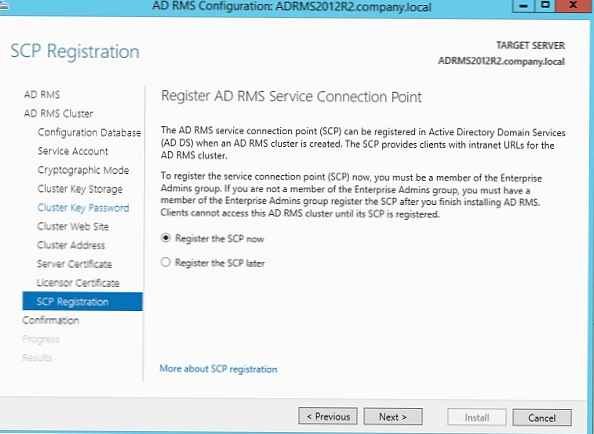

Imajte na umu da SCP točku treba odmah registrirati u AD (Registrirajte SCP sada).

primjedba. Za registriranje SCP točke u Active Directoryu morate imati Enterprise Admins prava.

Time se dovršava postupak instaliranja AD RMS uloge. Završite trenutnu sesiju (odjava) i prijavite se na poslužitelj.

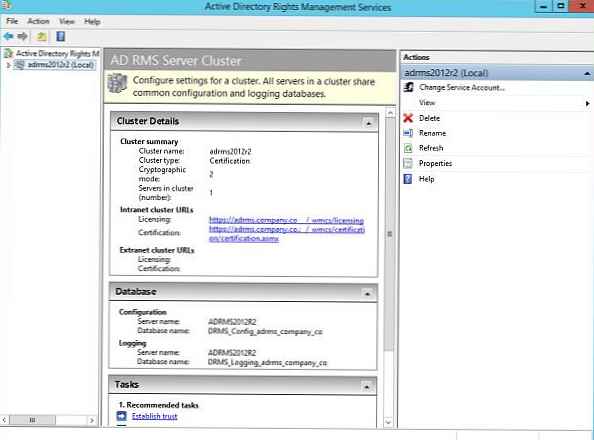

Pokrenite ADRMS konzolu.

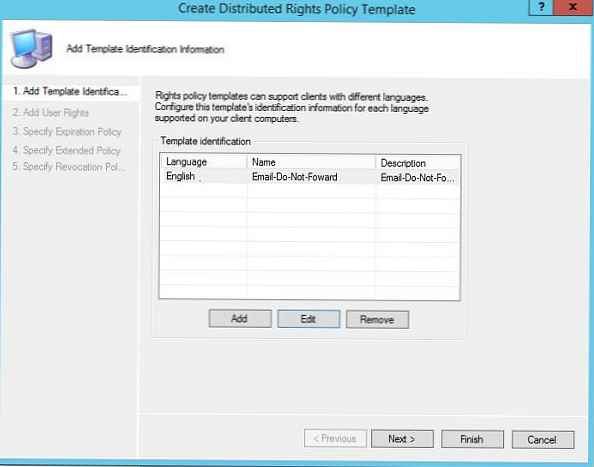

Na primjer, stvorite novi predložak RMS pravila. Pretpostavimo da želimo stvoriti RMS predložak koji vlasniku dokumenta omogućuje da svakome vidi slova zaštićena ovim predloškom bez prava na uređivanje / prosljeđivanje. Da biste to učinili, idite na odjeljak Predlošci politike prava i kliknite na gumb Stvorite predložak pravila o distribuciranim pravima.

Pritiskom na tipku dodati, dodajte jezike podržane ovim predloškom i naziv pravila za svaki od jezika.

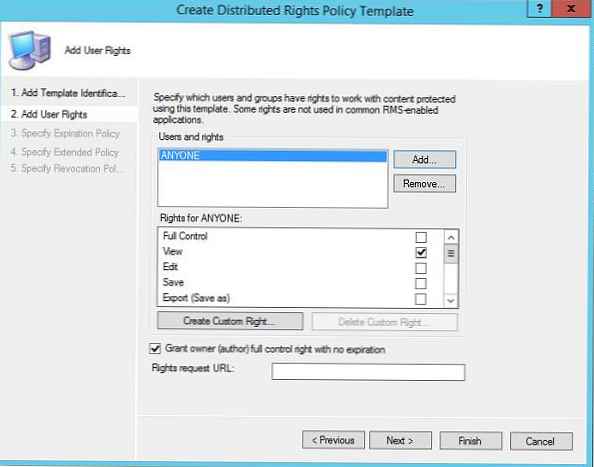

Zatim označavamo da su svi (bilo tko) može pregledati (pogled) sadržaj dokumenta koji je autor zaštitio.

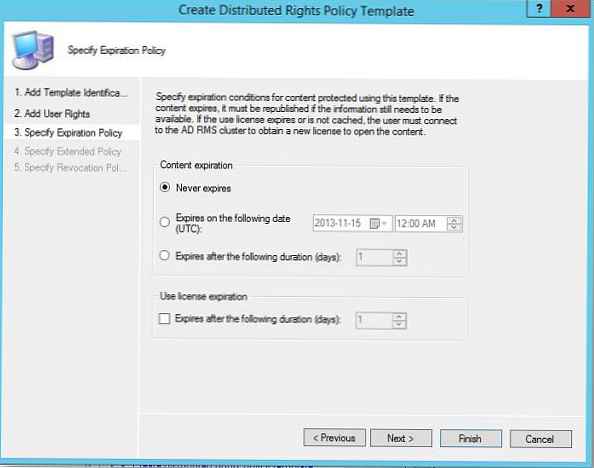

Nadalje naznačujemo da je istek politike zaštite neograničen (Nikad ne ističe).

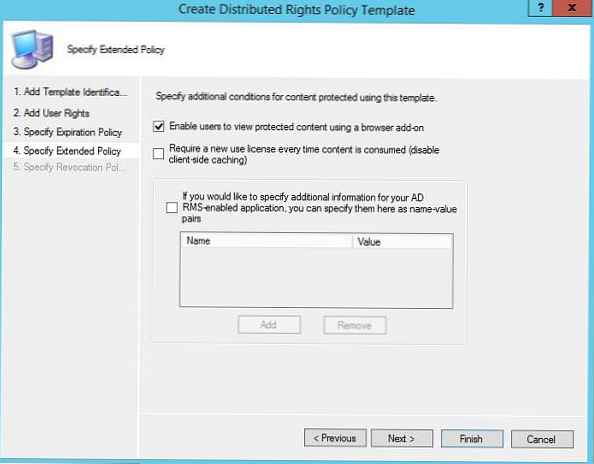

U sljedećem koraku naznačujemo da se zaštićeni sadržaj može pregledavati u pregledniku pomoću IE ekstenzija (Omogućite korisnicima da pregledavaju zaštićeni sadržaj pomoću dodatka preglednika).

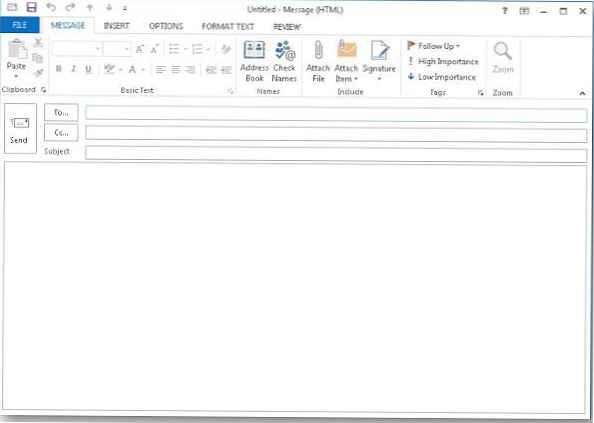

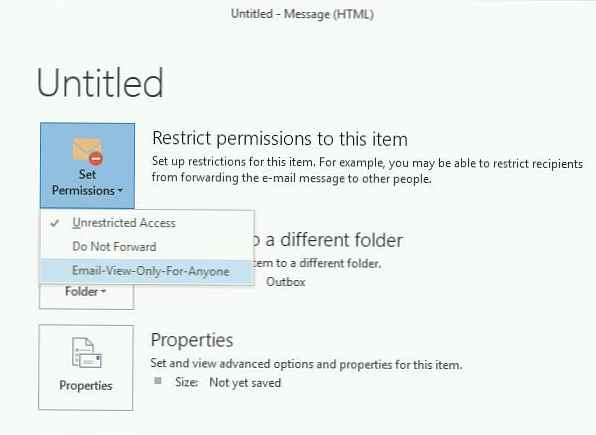

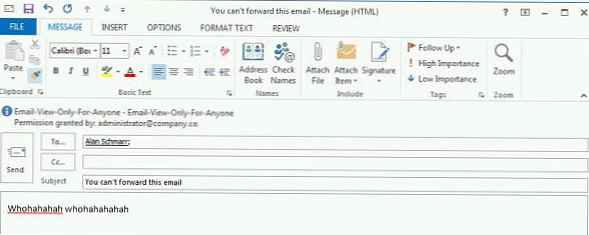

Testirajte stvoreni RMS predložak u Outlook Web App, zašto stvoriti novo prazno slovo, u čijim svojstvima morate kliknuti gumb Postavljanje dozvola. Na padajućem izborniku odaberite naziv predloška (E-View-onl-za-svakoga).

Pošaljite e-poštu zaštićenu RMS-om drugom korisniku.

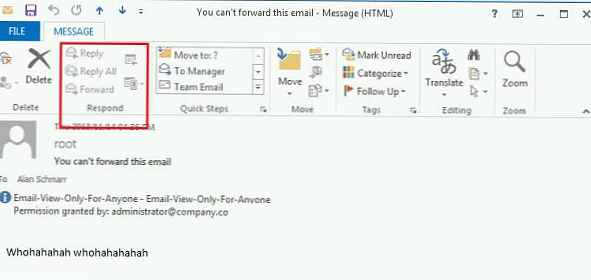

Sada da vidimo kako izgleda zaštićeno pismo u kutiji primatelja.

Kao što vidimo, gumbi i odgovori i prosljeđivanje nisu dostupni, a informacijska ploča označava korišteni predložak zaštite dokumenata i njegovog vlasnika.

Dakle, u ovom smo članku opisali kako brzo implementirati i implementirati AD RMS unutar male organizacije. Imajte na umu da planiranju primjene RMS-a u srednjim i velikim tvrtkama treba pažljivije pristupiti, kao loše osmišljena struktura ovog sustava u budućnosti može uzrokovati brojne nerešive probleme.