Pogledajmo kako u okruženju domene Active Directory pomoću evidencija kontrolera domene utvrditi koji je administrator resetirao lozinku za određeni korisnički račun.

Prije svega, u pravilima domene morate omogućiti reviziju događaja upravljanja računom. Da biste to učinili:

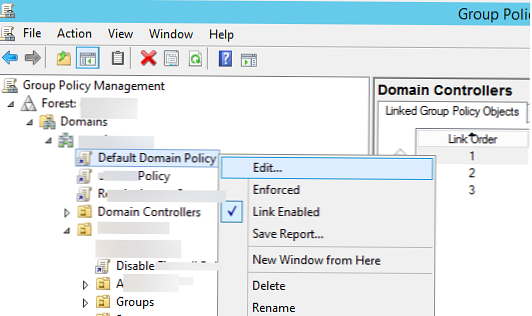

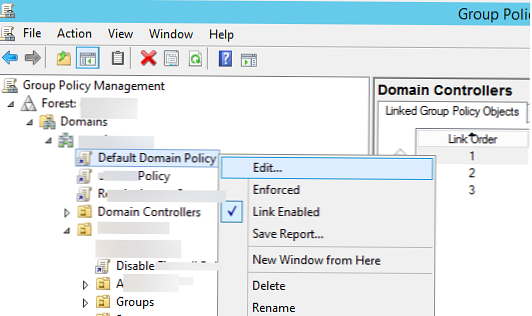

- Otvorite GPMC Upravljanje grupnom politikom (gpmc.msc) i uredite pravila o domeni Zadana pravila domene.

- Zatim u konzoli urednika grupnih pravila idite na Konfiguracija računala -> Pravila -> Postavke sustava Windows -> Sigurnosne postavke -> Lokalna pravila -> Pravila revizije

- Pronađite i omogućite pravila Revizija upravljanja korisničkim računima (ako želite u zapisnik zabilježiti i uspješne i neuspješne pokušaje promjene lozinke, odaberite opcije uspjeh i neuspjeh).primjedba. Ista pravila možete omogućiti u odjeljku naprednih pravila revizije (Konfiguracija računala> Pravila> Postavke sustava Windows> Postavke sigurnosti> Napredna konfiguracija revizije)

- Nakon prolaska kroz ciklus ažuriranja grupnih pravila na klijentima, možete pokušati promijeniti lozinku bilo kojeg korisnika u AD-u.

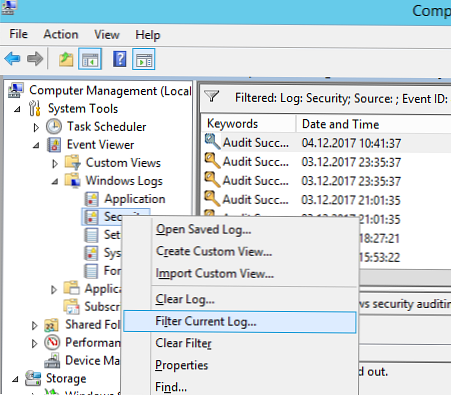

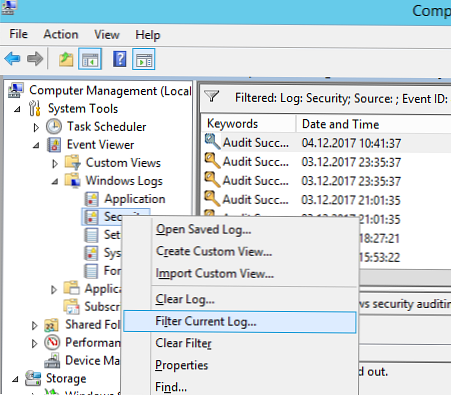

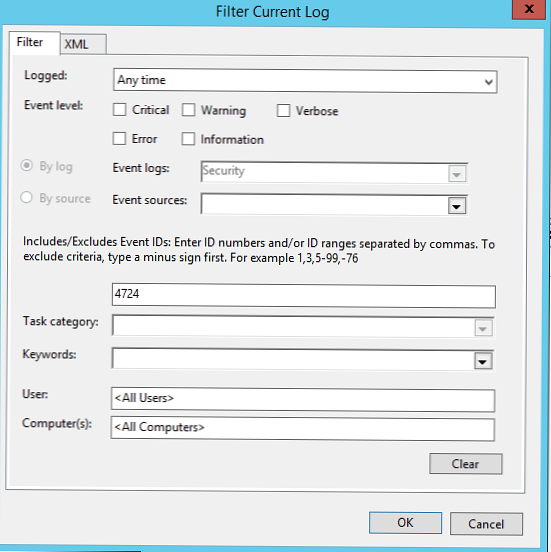

- Nakon toga otvorite konzolu preglednika događaja na kontroleru domene i prijeđite na odjeljak Preglednik događaja -> Windows zapisi -> Sigurnost. Kliknite desnom tipkom miša na zapisnik i odaberite Filtriranje trenutnog dnevnika.

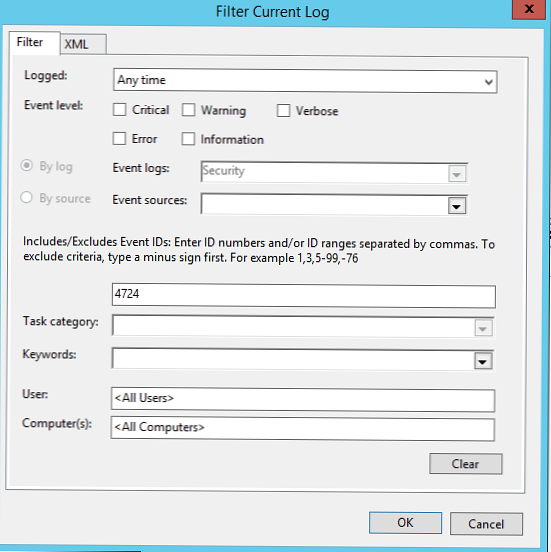

- U parametrima filtra navedite da bi se trebali prikazivati samo događaji s kodom EventID 4724.

- Na popisu događaja ostaju samo događaji uspješne promjene zaporke (Pokušao je resetirati zaporku računa.). U isto vrijeme, u proširenom prikazu događaja možete vidjeti ime administrativnog računa koji je izvršio promjenu lozinke (Subject :) i, zapravo, korisnički račun čija je lozinka vraćena (Target Account :).

vijeće. U kontekstu dobivanja cjelovitih podataka o događajima promjene korisničke lozinke u filtar se mogu dodati sljedeći identifikatori događaja:

- 4724 (628 - za starije verzije sustava Windows Server) - Pokušaj resetiranja zaporke računa

- 4723 (627 - u starijim verzijama sustava Windows Server) - Pokušao je promijeniti lozinku računa

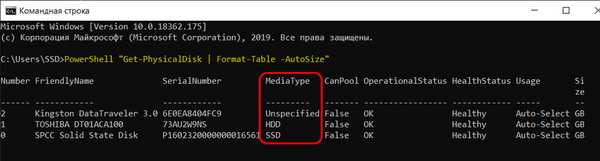

Informacije o ovom događaju iz časopisa sve Aktivni kontroleri domene koji koriste PowerShell cmdlete Get-ADComputer i Get-WinEvent mogu se dobiti na sljedeći način:(Get-ADComputer -SearchBase 'OU = Kontrole domena, DC = winitpro, DC = loc' -Filter *). Naziv | foreach

Get-WinEvent -ComputerName $ _ -FilterHashtable @ LogName = "Sigurnost"; ID = 4724 | Foreach

$ event = [xml] $ _. ToXml ()

ako ($ događaj)

$ Time = Datum dobivanja $ _. Vrijeme izrađeno -UFormat "% Y-% m-% d% H:% M:% S"

$ AdmUser = $ event.Event.EventData.Data [4]. "# Tekst"

$ User = $ event.Event.EventData.Data [0]. "# Tekst"

$ dc = $ event.Event.System.computer

write-host "Admin" $ AdmUser "resetiraj lozinku za" $ User "on" $ dc "" $ Time

Ako je potrebno, ti se podaci mogu zapisati izravno iz PowerShell-a u vanjsku mysql bazu podataka, putem posebnog MySQL .NET Connector-a, slično skripti opisanoj u članku Saznajte tko je izbrisao datoteku s datotečnog poslužitelja.