uvod

U sustavu Windows Server 2008 Microsoft je odlučio vratiti značajku kakvu nismo vidjeli još od Windows NT-a: to je tehnologija kontrolera domene samo za čitanje. U ovom ću članku govoriti o tehnologiji samo za čitanje kontrolera domena i njenim prednostima. Već sam jednom spomenuo ovu tehnologiju u svojim člancima, na primjer, u članku o korištenju uslužnog programa adprep u sustavu Windows 2008.

Dobar primjer cikličke prirode razvoja IT tehnologije je nova značajka Windows Server 2008 nazvana samo za čitanje kontrolera domena ili RODC. Uostalom, ova se tehnologija prvi put pojavila davno, ali u posljednjih 10 godina to nije bilo praktično.

Windows NT bio je prvi poslužiteljski OS iz Microsofta. Kao i moderni Windows Server operativni sustavi, Windows NT u potpunosti podržava tehnologiju domena. Jedna je razlika bila činjenica da se u svakoj domeni može pisati samo jedan kontroler domene. Ovaj kontroler domene, nazvan primarni kontroler domene ili PDC, bio je jedini kontroler domene u koji je administrator mogao izvršiti promjene. Tada je primarni kontroler domene gurnuo ažuriranja ostalim kontrolerima domene. Ti se kontroleri domena nazivali sigurnosni sigurnosni kontroleri (BDC), a informacije o njima ažurirane su samo kad je ažuriran glavni kontroler domena, a za domene klijente su čitali samo.

Iako je ovaj model domene u potpunosti funkcionirao, imao je i značajne nedostatke. Konkretno, problemi s glavnim kontrolerom domene mogli bi paralizirati čitavu domenu. Kao što znate, Microsoft je uveo značajne promjene u modelu domena koje su implementirali u svom novom operacijskom sustavu poslužitelja, Windows 2000 Server. Dvije nove tehnologije za kontrole domena pojavile su se u sustavu Windows 2000 Server, a obje ove inovacije i danas se koriste: Active Directory i model s nekoliko glavnih kontrolera (multi master model).

Iako je uloga PDC-a i dalje ostala, ostatak kontrolera domene u multi-master konfiguraciji bio je zapisljiv. To znači da administrator može izvršiti promjene na bilo kojem regulatoru domene, a te će se promjene u obliku ažuriranja s vremenom distribuirati na sve ostale kontrolere domena u mreži.

Tada je multi-master model spremljen u sustavu Windows Server 2003 i Windows Server 2008. Međutim, u sustavu Windows Server 2008 postalo je moguće kreirati samo kontrole za čitanje domena. RODC je kontroler domene u kojem se podaci ne mogu izravno promijeniti čak ni administratori. Jedini način ažuriranja ovih kontrolera domena je primjena promjena na PDC-u, a zatim te promjene moraju biti propagirane (replicirane) na RODC. Ne podsjeća ništa?

Kao što vidite, RODC-i nisu ništa drugo do relikt vremena Windows NT-a. Naravno, Microsoft ne bi vratio RODC tehnologiju ako ne vidi značajne prednosti u njihovoj primjeni..

Prije nego što objasnim zašto se Microsoft odlučio vratiti na RODC, dopustite mi da objasnim zašto korištenje RODC-a nije preduvjet za rad s domenama Active Directory-a u sustavu 2008 Server. Ako želite da svaki kontroler domena u vašoj šumi bude zapisan, to sigurno možete učiniti.

Želim ukratko spomenuti da su iako su RODC-ovi vrlo slični kontrolerima rezervnih domena (BDC) u NT-u, pretrpjeli niz promjena. Nekoliko je stvari koje su nove u RODC tehnologiji i želim razgovarati o njima.

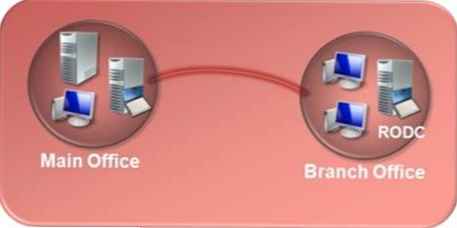

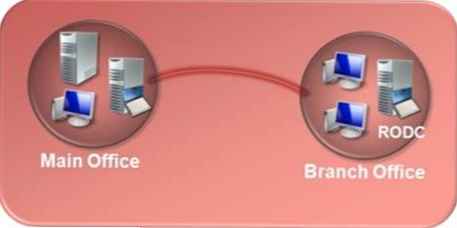

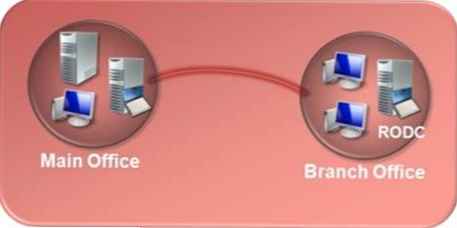

Pa zašto je Microsoft odlučio vratiti RODC? To je zbog problema s podrškom podružničnoj mreži (odjeljenja i podružnice). Podružnice su tradicionalno prilično teško održavati i održavati zbog svoje udaljenosti i komunikacijskih značajki između sjedišta i podružnice.

Tradicionalno se koristilo nekoliko različitih metoda upravljanja granama, ali svaka je od njih imala svoje prednosti i nedostatke. Jedan od najčešćih načina organiziranja podružničke mreže je instaliranje svih poslužitelja u sjedištu i omogućavanje pristupa istih korisnicima poslovnice putem globalne mreže (WAN).

Naravno, najočitiji nedostatak ove metode je da ako je WAN kanal nestabilan ili je otpao, korisnici koji su u podružnici nisu u mogućnosti normalno raditi, jer potpuno su odsječeni od svih resursa središnjeg ureda. Čak i ako je mrežna veza sa sjedištem stabilna, performanse WAN veze često mogu biti niske zbog opterećenja na kanalu ili izravno brzine veze.

Još jedna uobičajena opcija pri radu s udaljenim granama je pristup koji uključuje instaliranje najmanje jednog kontrolera domene u grani. Ovaj kontroler domene često djeluje i kao DNS poslužitelj i globalni poslužitelj kataloga. Dakle, čak i ako je WAN veza isključena, tada korisnici u podružnici, barem imaju priliku ući u mrežu. Ovisno o prirodi rada organizacije, u podružnici se mogu instalirati i drugi poslužitelji.

Iako ovo rješenje u pravilu djeluje prilično dobro i ima nekoliko nedostataka. Glavni nedostatak su troškovi. Hosting poslužitelji u podružnicama zahtijevaju od poduzeća da ulaže u hardver i softverske licence poslužitelja. Znatno porasli troškovi podrške. Organizacija mora utvrditi treba li podružnica osoblje svojih IT stručnjaka ili je u slučaju kvara spremna čekati dok IT osoblje iz središnjeg ureda dođe u podružnicu.

Sljedeća je nijansa prilikom instaliranja vlastitih poslužitelja u podružnici problem sigurnosti. Prema mom iskustvu, česti su slučajevi u kojima serveri koji se nalaze izvan središnjeg podatkovnog centra ostaju neugledni bez nadzora. Često se serveri jednostavno zaključaju u ormaru s ključem!

Kao što sam već spomenuo, WAN veze su često spora i nepouzdana. Ovo je još jedan problem sa lokacijom poslužitelja u podružnici. Promet replikacije kontrolera domene može značajno učitati takvu vezu

Upravo je to slučaj kada možete koristiti RODC. Postavljanje RODC-a u podružnicu ne u potpunosti eliminira promet replikacije Active Directory-a, ali značajno smanjuje opterećenje na poslužitelju mostova, jer primaju samo ulazni promet replike.

RODC-i mogu također poboljšati sigurnost jer osoblje u podružnici neće moći unositi promjene u bazu podataka Active Directory. Pored toga, na RODC se ne prenose nikakve informacije o svim korisnicima domene i njihovim računima. To znači da ako je netko ukrao RODC poslužitelj, neće moći koristiti informacije dobivene kao rezultat probijanja korisničkih lozinki.

U sljedećim ćemo člancima iz ove serije raspravljati o procesu planiranja i korištenja kontrolera domena samo za čitanje..

Poveznice na sve članke iz ove serije:

Rad s kontrolerima domena samo za čitanje (RODC) (1. dio)

Rad s kontrolerom domene samo za čitanje (2. dio)

Rad s kontrolerom domene samo za čitanje (3. dio)