Prema zadanim postavkama morate imati administratorske povlastice za daljinsko povezivanje s računalom pomoću PowerShell-a (PowerShell Remoting). U ovom ćemo članku pokazati kako pomoću sigurnosnih grupa, grupnih pravila i promjene PoSh deskriptora pružiti prava povezivanja PowerShell Remoting (WinRM) za korisnike koji nisu administrativni.

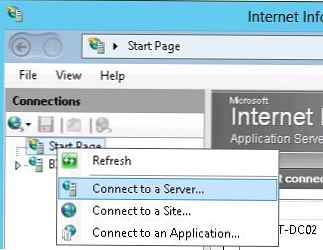

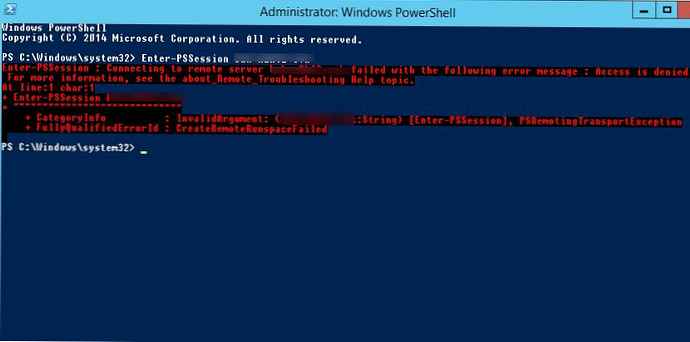

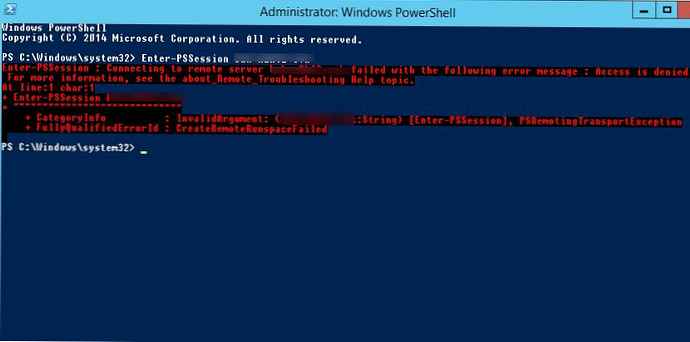

Kada pokušavate stvoriti PowerShell sesiju s udaljenim računalom ispod redovnog korisnika (Enter-PSSession msk-server1), pojavljuje se pogreška u pristupu:

Enter-PSSession: Spajanje na udaljeni poslužitelj msk-server1 nije uspjelo sa sljedećom porukom o pogrešci: Pristup je odbijen.

sadržaj:

- Udaljeni pristup WinRM-u i grupi korisnika daljinskog upravljanja

- Deskriptor sigurnosti sesije PowerShell

- Hyper-V Remote Management zahtijeva i WinRM prava

Udaljeni pristup WinRM-u i grupi korisnika daljinskog upravljanja

Provjerite standardna dopuštenja za PoSh sesiju:

(Get-PSSessionConfiguration -Name Microsoft.PowerShell) .Primanje

Kao što vidimo, dopušten je pristup sljedećim ugrađenim skupinama:

- BUILTIN \ Administratori - AccessAllowed,

- BUILTIN \ Korisnici daljinskog upravljanja - AccessAllowed

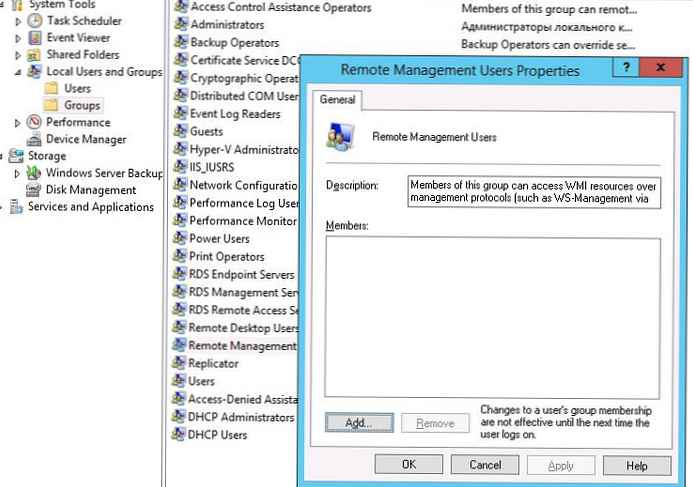

Dakle, kako bi se korisnik mogao daljinski povezati putem WinRM-a, dovoljno je da bude član ugrađene lokalne sigurnosne grupe administratora daljinski upravljanje Korisnici (grupa se stvara u sustavu počevši s programom PowerShell 4.0, koji je prema zadanim postavkama dostupan u sustavu Windows 8 / Windows Server 2012 i noviji). Ova grupa također pruža pristup WMI resursima putem upravljačkih protokola (na primjer, WS-Management)

Potrebni korisnik može biti uključen u skupinu pomoću alata za upravljanje računalom:

ili pomoću naredbe:

ili pomoću naredbe:

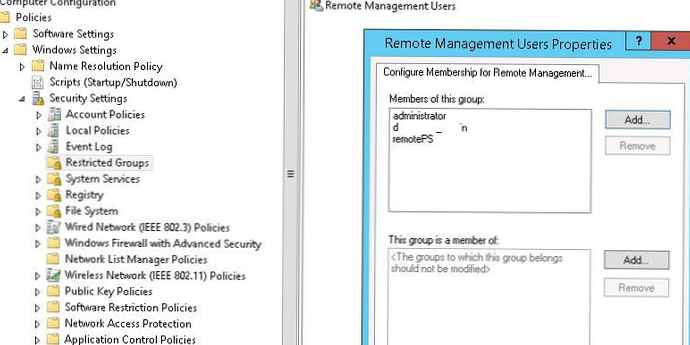

net localgroup "Korisnici daljinskog upravljanja" / add aapetrov2

U slučaju da takav pristup treba odobriti na mnogim računalima, možete koristiti grupna pravila. Da biste to učinili, dodijelite GPO potrebnim računalima i pravila Konfiguracija računala -> Postavke sustava Windows -> Sigurnosne postavke -> Ograničene grupe dodajte nove grupekod korisnika daljinskog upravljanja i uključuju u nju račune ili grupe kojima treba odobriti pristup WinRM-u.

Nakon što se korisnik uključi u skupinu korisnika daljinskog upravljanja, on će moći kreirati udaljenu sesiju PowerShell koristeći Enter-PSSession ili pokrenuti naredbe pomoću Invoke-Command. Prava korisnika u ovoj sesiji bit će ograničena njegovim pravima na uređaju.

Nakon što se korisnik uključi u skupinu korisnika daljinskog upravljanja, on će moći kreirati udaljenu sesiju PowerShell koristeći Enter-PSSession ili pokrenuti naredbe pomoću Invoke-Command. Prava korisnika u ovoj sesiji bit će ograničena njegovim pravima na uređaju.

Provjerite radi li daljinska veza.

Deskriptor sigurnosti sesije PowerShell

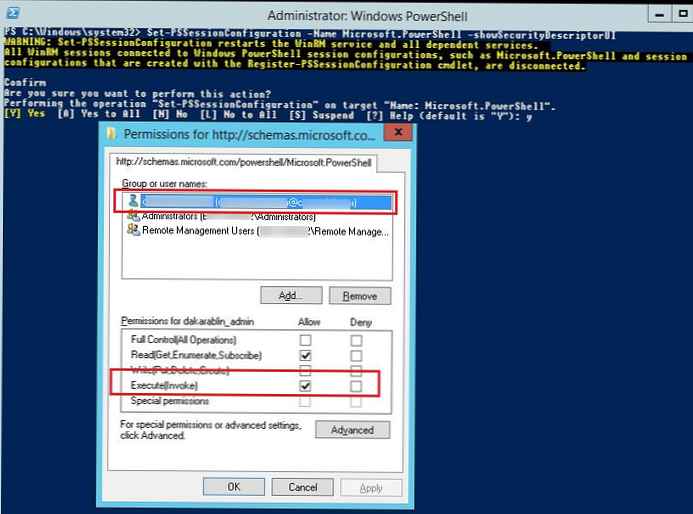

Drugi način da se korisniku brzo da pravo na korištenje programa PowerShell Remoting bez uključivanja u lokalnu sigurnosnu skupinu korisnika daljinskog upravljanja jest izmjena sigurnosnog deskriptora trenutne sesije Microsoft.PowerShell na lokalnom računalu. Ova metoda će vam omogućiti da brzo (do sljedećeg ponovnog pokretanja) pojedinim korisnicima dodijelite pravo na daljinsko povezivanje putem PowerShell-a..

Sljedeća naredba otvara popis trenutnih dozvola:

Set-PSSessionConfiguration -Name Microsoft.PowerShell -showSecurityDescriptorUI

U ovom dijaloškom okviru morate dodati korisnika ili grupu i dodijeliti mu prava Izvrši (Pozovi).

Nakon što spremite promjene, sustav će zatražiti potvrdu za ponovno pokretanje WinRM usluge.

Nakon što spremite promjene, sustav će zatražiti potvrdu za ponovno pokretanje WinRM usluge.

U slučaju da morate automatski promijeniti sigurnosni deskriptor (bez GUI-ja), najprije ćete morati izvršiti promjene ručno, a zatim nabaviti trenutni deskriptori pristupa u SDDL formatu.

(Get-PSSessionConfiguration -Name "Microsoft.PowerShell"). SecurityDescriptorSDDL

U našem primjeru naredba je vratila kvaku

O: NSG: BAD: P (A;; GA;;; BA) (A;; GXGR;;; S-1-5-21-2373142251-3438396318-2932294317-23761992) (A;; GA ;;; RM ) S: P (AU; FA; GA;;; WD) (AU; SA; GXGW;;; WD) Tada možete koristiti ovu SDDL liniju za pristup usluzi PowerShell na bilo kojem drugom poslužitelju..

Tada možete koristiti ovu SDDL liniju za pristup usluzi PowerShell na bilo kojem drugom poslužitelju..

$ SDDL = "O: NSG: BAD: P (A;; GA;; BA) (A;; GXGR ;;; S-1-5-21-2373142251-3438396318-2932294317-23761992) (A ;; GA ;;; RM) S: P (AU; FA; GA;;; WD) (AU; SA; GXGW;;; WD) "Set-PSSessionConfiguration -Name Microsoft.PowerShell -SecurityDescriptorSddl $ SDDL

Hyper-V Remote Management zahtijeva i WinRM prava

U sustavu Windows 10 / Windows Server 2016, protokol PowerShell Remoting korišten je za daljinsko povezivanje s Hyper-V serverom pomoću Hyper-V Manager. Stoga, daljinski korisnici koji nisu administratori neće moći upravljati Hyper-V poslužiteljem, čak i ako imaju dozvole u Hyper-V.

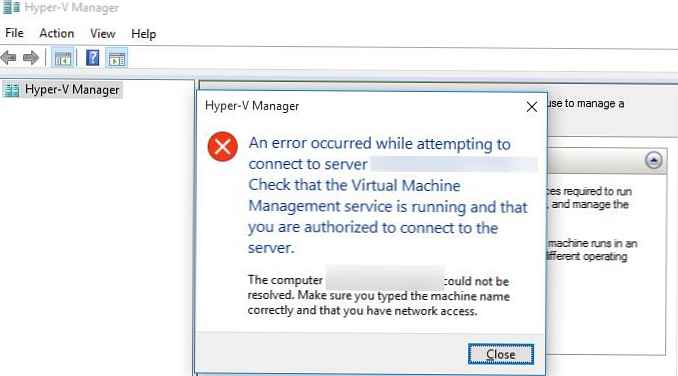

Kada se pokušavate povezati s Hyper-V serverom s računala Windows 10 pod uobičajenim korisnikom, pojavljuje se pogreška.

Došlo je do pogreške prilikom pokušaja povezivanja na poslužitelj "server1", provjerite da li se pokreće usluga upravljanja virtualnim strojem i da li ste ovlašteni za povezivanje s poslužiteljem.

Da biste omogućili daljinsko povezivanje s konzolom, samo dodajte korisnika Hyper-V u lokalnu grupu korisnika daljinskog upravljanja na isti način..