U ovom ćemo se članku dotaknuti problema kršenja povjerenja između radne stanice i domene koji korisniku onemogućava prijavu u sustav. Razmotrite uzrok problema i jednostavan način vraćanja povjerenja u siguran kanal.

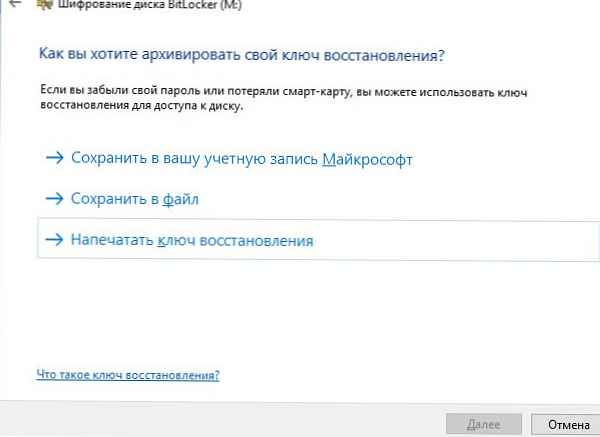

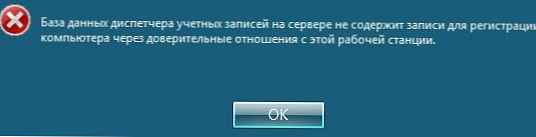

Kako se problem očituje: korisnik se pokušava prijaviti na radnu stanicu ili poslužitelj pod svojim računom, a nakon unosa lozinke pojavljuje se pogreška:

Odnos povjerenja između ove radne stanice i primarne domene nije uspio Ili takve:

Ili takve:

Pokušajmo shvatiti što te pogreške znače i kako ih ispraviti..

sadržaj:

- Lozinka računala u AD domeni

- Netdom Utility

- Ponovo postavi-ComputerMachinePassword Cmdlet

Lozinka računala u AD domeni

Kad se računalo unese u domenu Active Directory, za to se stvara zasebni računalni račun s lozinkom. Na ovoj razini povjerenje se osigurava činjenica da ovu operaciju obavlja administrator domene ili korisnik domene (svaki korisnik može podrazumijevano uključiti 10 računala u domenu).

Kada je računalo registrirano u domeni, uspostavlja se siguran kanal između njega i kontrolera domene preko kojeg se prenose vjerodajnice i daljnja interakcija odvija se u skladu sa sigurnosnim pravilima koja je utvrdio administrator.

Zadana lozinka za vaš računalni račun iznosi 30 dana, nakon čega se automatski mijenja. Promjenu lozinke inicira sam računalo na temelju pravila domene.

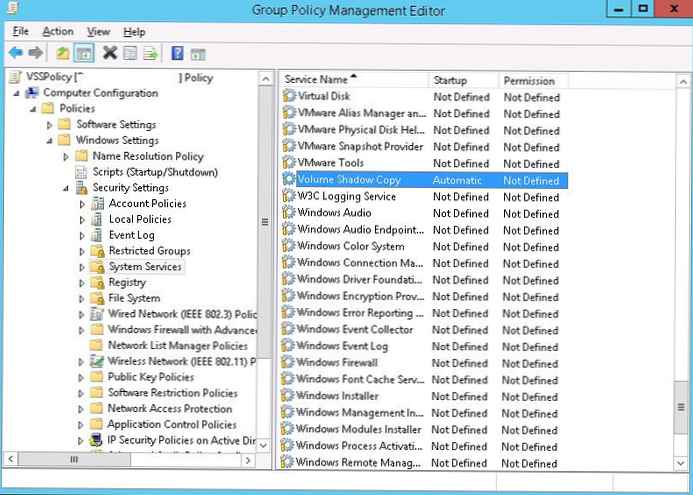

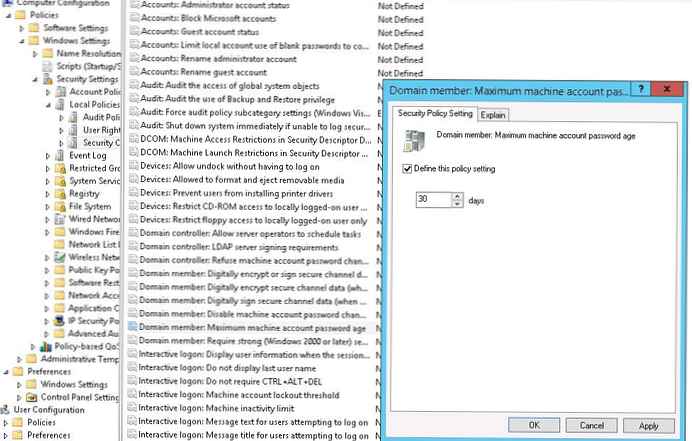

vijeće. Najveći vijek trajanja lozinke može se konfigurirati pomoću pravila. domena član: maksimum mašina račun lozinka godine, koji se nalazi u odjeljku: računalo configuration-> Windows Postavke> sigurnosti Postavke> lokalne Policies-> sigurnosti Opcije. Lozinka za računalo može biti od 0 do 999 (zadano 30 dana).

Ako je lozinka računala istekla, ona se automatski mijenja sljedeći put kada se registrirate na domenu. Stoga, ako niste ponovno pokrenuli računalo nekoliko mjeseci, odnos povjerenja između računala i domene se sprema, a lozinka računala bit će promijenjena sljedeći put kada ponovno pokrenete..

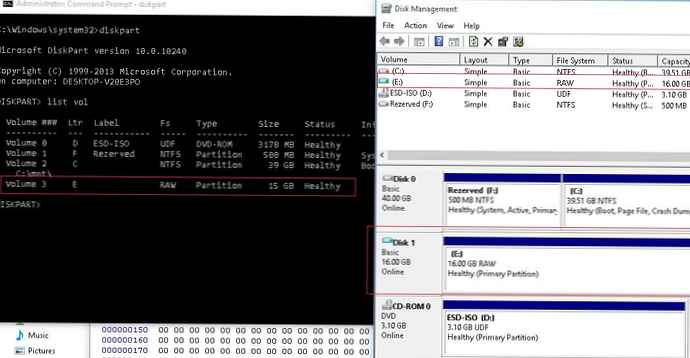

Povjerljivi odnosi se prekidaju ako se računalo pokuša autentificirati na domenu s pogrešnom zaporkom. To se obično događa kada je računalo obnovljeno sa slike ili iz snimke virtualnog stroja. U ovom se slučaju lozinka stroja koja je pohranjena lokalno i lozinka u domeni možda ne podudaraju.

"Klasičan" način vraćanja povjerenja u ovom slučaju je:

- Ponovno postavite lozinku lokalnog administratora

- Uklonite računalo iz domene i uključite ga u radnu skupinu

- Ponovno će se pokrenuti

- Korištenje ADUC snap-in - resetiranje računarskog računovodstva u domeni (Reset Account)

- Ponovno omogućite računalo u domeni

- Ponovo pokrenite

Ova je metoda najjednostavnija, ali previše nespretna i zahtijeva najmanje dva ponovna pokretanja i 10-30 minuta vremena. Uz to, možda ćete imati problema sa korištenjem starih lokalnih korisničkih profila..

Postoji elegantniji način vraćanja povjerenja bez prelaska na domenu i bez ponovnog pokretanja.

Netdom Utility

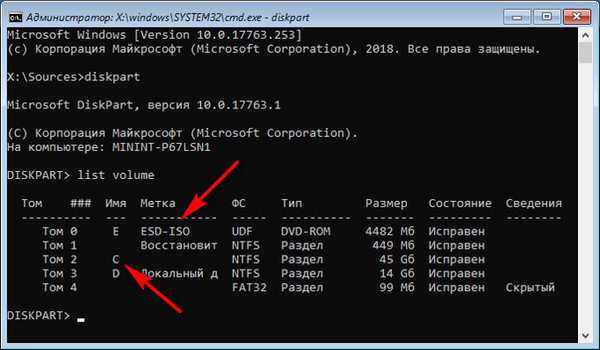

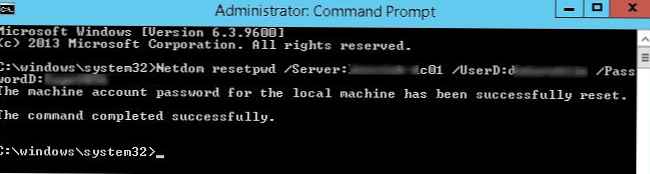

korisnost Netdom uključen u Windows Server od verzije 2008, i može se instalirati na korisnička računala s RSAT-a (alati za daljinsko upravljanje poslužiteljem). Da biste vratili povjerenje, morate se prijaviti pod lokalnim administratorom (upisivanjem ". \ Administrator" na zaslonu za prijavu) i pokrenuti sljedeću naredbu:

Netdom resetpwd / Server: DomainController / UserD: Administrator / PasswordD: Lozinka

- server - naziv dostupnog kontrolera domene

- UserD - korisničko ime s administratorom domene ili Prava potpune kontrole na OU s računarskim računom

- PasswordD - korisnička lozinka

Netdom resetpwd / Server: sam-dc01 / UserD: aapetrov / PasswordD: Pa @@ w0rd

Nakon uspješne izvedbe naredbe ponovno podizanje sustava nije potrebno, samo se odjavite i prijavite pod račun domene.

Nakon uspješne izvedbe naredbe ponovno podizanje sustava nije potrebno, samo se odjavite i prijavite pod račun domene.

Ponovo postavi-ComputerMachinePassword Cmdlet

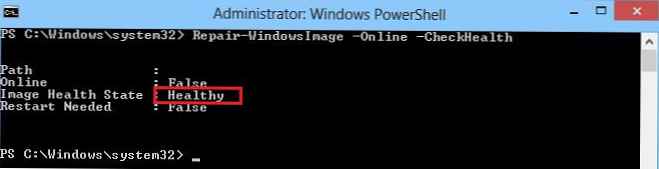

cmdlet Reset-ComputerMachinePassword pojavio u PowerShell 3.0, a za razliku od uslužnog programa Netdom, već je dostupan na sustavu počevši od Windows 8 / Windows Server 2012. Na Windows 7, Server 2008 i Server 2008 R2 može se instalirati ručno (http://www.microsoft.com /en-us/download/details.aspx?id=34595) Također je potreban Net Framework 4.0 ili noviji.

Morate se prijaviti i pod lokalni administratorski račun, otvoriti PowerShell konzolu i pokrenuti naredbu:

Resetiraj-ComputerMachinePassword -Server DomainController -Kreditna domena \ Administrator

- server - naziv kontrolera domene

- uvjerenje - korisničko ime sa pravima administratora domene (ili prava na OU s računala)

Resetiraj-ComputerMachinePassword -Server sam-dc01 -Predvjeri corp \ aapetrov

U sigurnosnom prozoru koji se otvorio morate specificirati korisničku lozinku.

U sigurnosnom prozoru koji se otvorio morate specificirati korisničku lozinku.

vijeće. Istu operaciju možete izvesti pomoću drugog Powershell cmdleta. Test-ComputerSecureChannel:

Test-ComputerSecureChannel -repair -vjerni corp \ aapetrov

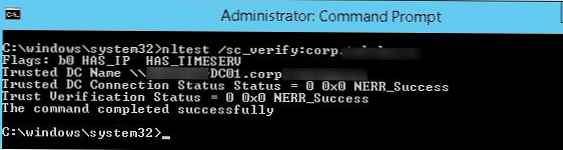

Za provjeru sigurnog kanala između računala i DC-a, koristite naredbu:

nltest /sc_verify:corp.adatum.com

Sljedeći redovi potvrđuju da je povjerenje uspješno obnovljeno:

Sljedeći redovi potvrđuju da je povjerenje uspješno obnovljeno:

Status pouzdanog istosmjernog povezivanja = 0 0x0 NERR_Uspjeh

Status provjere pouzdanosti = 0 0x0 NERR_Uspjeh

Kao što vidite, vraćanje povjerenja u domenu je vrlo jednostavno.